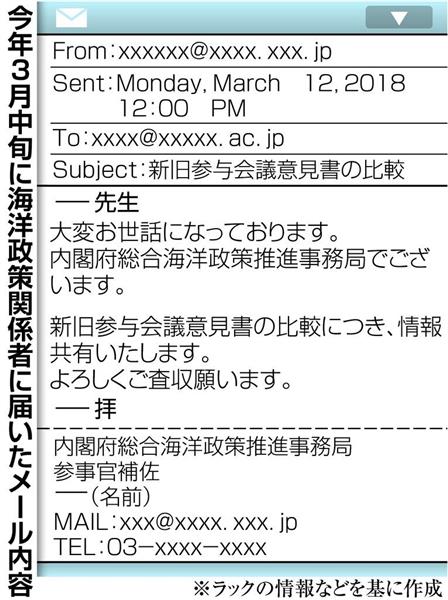

産経新聞によると、昨年11月下旬から今年3月までの間で実在する内閣府や防衛省職員を装ったウイルス添付メールが防衛省OBや海洋政策関係者に送られていることが判明しました。

ウイルス添付メールは、確認されているだけでも数百件との事で、添付ファイルを開封すると自動で攻撃者にパソコン内の情報が抜き取られる仕組みになっている。

この件については、菅官房長官も今月12日の記者会見で防衛省OBらに対し、内閣府や防衛省の職員を装ったウイルス添付メールが送り付けられていることを明らかにしており、個人情報の流出などは確認されていないとしています。

株式会社ラックが、本攻撃に使用されたマルウェアを分析した結果、「APT10」と呼ばれる中国政府の支援を受けたハッカー集団によるサイバー攻撃と指摘している。

<図1>標的型メールの例(産経新聞掲載資料より引用)

APT10とは

「APT10」とは、アメリカの情報セキュリティ企業「ファイア・アイ」が、2009年より追跡している中国のハッカーグループのことです。

APT10は、アメリカ、欧州、日本の航空宇宙企業、通信企業、官公庁をターゲットに軍事・諜報情報の取得を目的に活動しており、中国企業や中国の国家安全保障を支援する目的で機密情報の取得などを行っていると考えられています。

一般的に「APT」とは、APT攻撃というサイバー攻撃の一種のことで、特定の標的に対して執拗に攻撃を行い、複数の攻撃手法を用いて持続的に行う標的型攻撃のことを指します。

中国によるサイバー攻撃の特徴

公益財団法人防衛基盤整備協会の委託を受けて株式会社ラックが執筆した『中国のサイバー攻撃の実態』によると、中国によるサイバー攻撃に用いられる技術的分析として、攻撃対象への情報収集の段階で攻撃対象である組織や従業員の情報をWebサイトやSNSなどの公開情報の収集するほか、関連団体に侵入して情報収集を行います。

その上で、標的とする関係者の文章表現の特徴などを模倣し、より精巧ななりすましメールを送っているとの事。

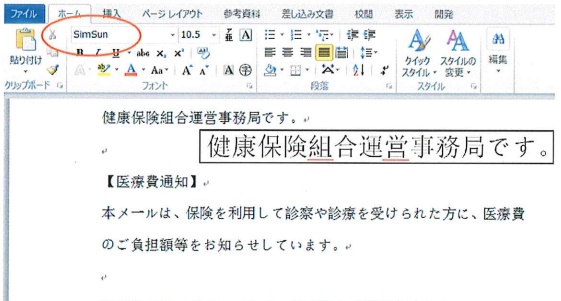

<図2>医療通知を装ったファイルに記載された文章(『中国のサイバー攻撃の実態』掲載資料より引用)

日本語で文章を記載していても、日本語フォントではなく、Windows標準の中国語フォントである「SimSun」が使われる場合もあります。 攻撃メールは、WordやPDFアイコンに偽装したファイルが添付されることが多く、一太郎やAdobe、Microsoft Wordの脆弱性を悪用した攻撃を行うことが確認されています。

さいごに

標的型攻撃のターゲットになった場合、基本的に一つの対策だけで防御することは非常に難しいと言えるでしょう。侵入を前提とした対策をセキュリティ対策の基本とし、入口対策の他に、内部対策、外部対策など複数のセキュリティ対策を組み合わせた「多層防御」を行う事で、如何に外部に情報を流出させないかが重要となります。

メールの差出人や本文など非常に巧妙であることから、実在する相手からのメールのやり取りと錯覚しがちになります。ウイルス添付メールは、「注文書」や「見積書」と題してメールの受信者がうっかり開封してしまいそうな内容に偽装しています。

セキュリティ対策ソフトなど技術的な対策を取る事はもちろんですが、一人一人がITセキュリティに対してリテラシーを向上していくことが被害のリスクを低減する上で必要になってきます。